在软件安全不断受到重视的今天,VMProtect怎么启用虚拟机保护,VMProtect代码虚拟化设置步骤已经成为程序开发者普遍关注的关键问题。尤其是在面对破解工具泛滥和逆向手段升级的环境中,VMProtect提供的虚拟机保护机制,是构建安全壁垒的重要技术路径。相较于传统的加壳和符号混淆,虚拟机保护直接改变了代码的执行方式,使破解分析的难度成倍提升。为了让虚拟化功能发挥最大效力,掌握如何正确启用保护、设置参数,以及对模块做分区管理,是非常实用的技能。

一、VMProtect怎么启用虚拟机保护

要启用虚拟机保护,首要任务是理解VMProtect整体的保护结构,以及如何选择关键逻辑进行处理。通常加密并不追求覆盖全部代码,而是精准定位那些最容易被攻击的部分。

1、导入目标程序

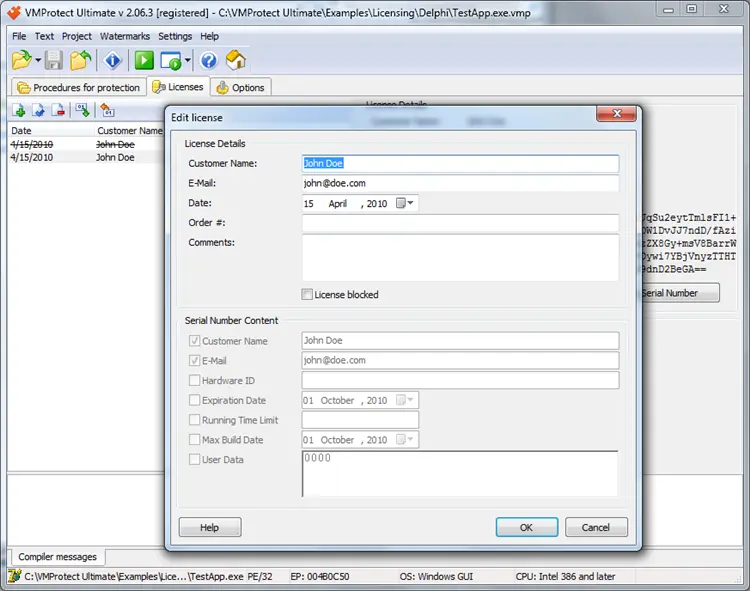

在VMProtect主界面中点击“New Project”,加载你希望保护的可执行文件或DLL模块。系统会自动识别并列出函数、节区和符号结构。

2、选取核心逻辑函数

在左侧模块树中选择重要函数,比如授权检测、用户身份校验、算法核心等。添加至加密列表时,可右键点击函数并选择“Add to Project”。

3、设置为Virtualization保护模式

在右侧保护属性中,把“Protection Type”切换为“Virtualization”,意味着这段代码将不再直接执行原始机器指令,而是转译成专属虚拟机指令执行。

4、输出加密后的程序

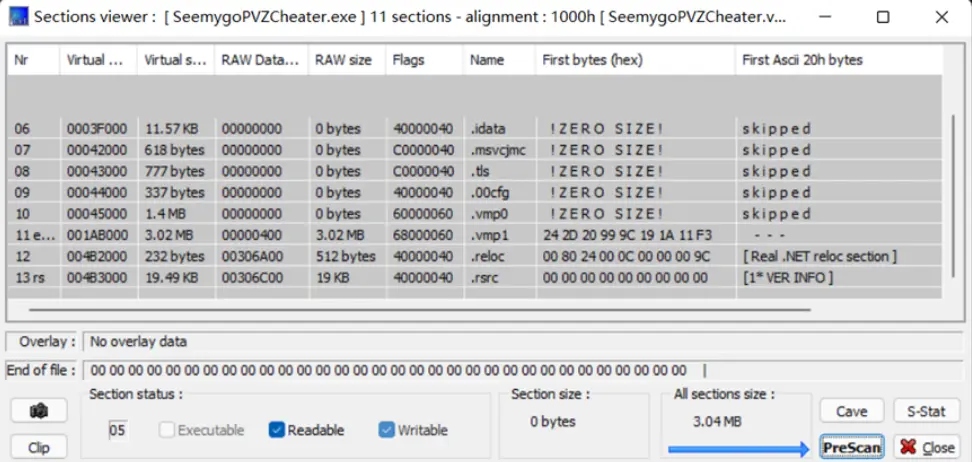

点击“Build”构建项目,生成的文件将包含虚拟机保护逻辑。该执行文件中的关键代码即便在IDA或Ghidra中查看,也只会看到跳转混乱、无清晰结构的伪代码。

正确启用VMProtect虚拟机保护,是防止核心算法泄露或业务逻辑被复制的基础步骤。如果不慎保护了不该加密的函数(例如与硬件通信相关的代码),可能导致程序运行不稳定,因此选择加密范围时要特别小心。

二、VMProtect代码虚拟化设置步骤

在启用了基础虚拟机保护之后,如何进一步提升混淆强度、调整虚拟机指令复杂度,也是防止逆向的重要环节。

1、设定虚拟机类型和复杂度

在“Advanced Options”中可选择虚拟机种类,推荐使用“Ultra VM”或“Custom VM”类型,这类虚拟机拥有更复杂的内部执行结构,难以还原。

2、开启控制流混淆与寄存器重命名

选中“Control Flow Obfuscation”后,VMProtect会插入虚假的跳转逻辑和条件判断,扰乱逆向人员的分析路径。勾选“Register Renaming”可以将变量寄存器随机化,进一步增加猜测难度。

3、激活堆栈与运算扰码策略

勾选“Stack Obfuscation”与“Arithmetic Obfuscation”选项后,可改变数据在堆栈中的组织方式与运算表达方式,让逻辑难以追踪。

4、调试与回溯辅助

为了排查加密后出现的问题,可选择生成Debug Info Mapping,将加密前后的函数关系保存在符号映射文件中,以便在出错时定位是哪一段加密代码出现异常。

5、进行功能测试验证稳定性

在加密完成后,务必运行程序,确保受保护区域能在真实运行场景中保持正常逻辑,避免运行异常或响应延迟。

上述配置并非越复杂越好。开发者需根据程序运行需求、用户终端性能等因素,权衡加密强度和执行效率。

三、VMProtect模块划分与多重虚拟机策略实践

对于代码量大、逻辑复杂的项目,仅靠统一配置不足以应对多样化的逆向风险。采用模块划分与多虚拟机策略,可以进一步增强整体防护结构。

1、逻辑功能分区处理

在项目中划分“用户认证”、“支付流程”、“数据加密”等模块,每个模块可以单独创建分组,并设定不同加密强度与虚拟机类型。

2、分配不同虚拟指令集

针对不同模块,设置为不同的虚拟机,例如用户登录逻辑使用“Standard VM”,而密码计算部分可切换至“Ultra VM”。这样可避免攻击者通过研究一个模块的虚拟机结构破解整个程序。

3、结合运行时动态验证

通过在代码中引入“执行授权验证”逻辑,控制虚拟机代码是否在运行时加载。例如通过密钥输入或授权文件校验来触发虚拟指令段执行。

4、导出映射与自动化加密脚本

大型项目应启用“.map”输出与VMProtect命令行工具配合使用,将保护操作嵌入到构建流程中,实现自动加密并记录各虚拟机段的详细标识。

5、测试团队介入校验运行效果

部署前由测试人员对受保护区域进行压力测试和异常操作模拟,确保程序不会因虚拟化而出现不稳定现象,避免在正式环境中出错。

分模块保护和策略混用,是提升安全系数的重要方法。利用好这些功能,VMProtect不再是简单的加壳工具,而是一个构建防线的“保护架构平台”。

总结

VMProtect怎么启用虚拟机保护,VMProtect代码虚拟化设置步骤这两个看似独立的问题,其实在实际操作中密切关联。它们分别对应了“开启防护”与“强化防护”两个层级,再配合模块化策略,可以构建出一个具有高度抗分析性和灵活控制力的软件加密体系。如果你正在开发一款商业级软件,或有知识产权被窃取的风险,那么全面掌握VMProtect这套方法体系,是提高软件抗破解能力的关键一环。