在软件保护领域,反调试机制与TLS(Thread Local Storage)回调被认为是抵御逆向工程最常见且实用的两大技术手段。尤其是在使用VMProtect这类高强度加壳软件时,合理地配置反调试策略以及正确处理TLS回调函数,不仅能有效阻碍破解者的调试行为,也能提升软件运行的隐蔽性与反分析能力。本文将围绕**“VMProtect如何设置反调试”以及“VMProtect如何处理TLS回调”两个关键问题展开详尽说明,并结合实例与注意事项,帮助开发者构建更严密的壳体防护系统。

一、VMProtect如何设置反调试

反调试(Anti-Debugging)是阻止调试器介入程序运行的一系列检测机制,常用于识别x64dbg、OllyDbg、Cheat Engine等常见工具,并强制中止程序或使调试过程异常。

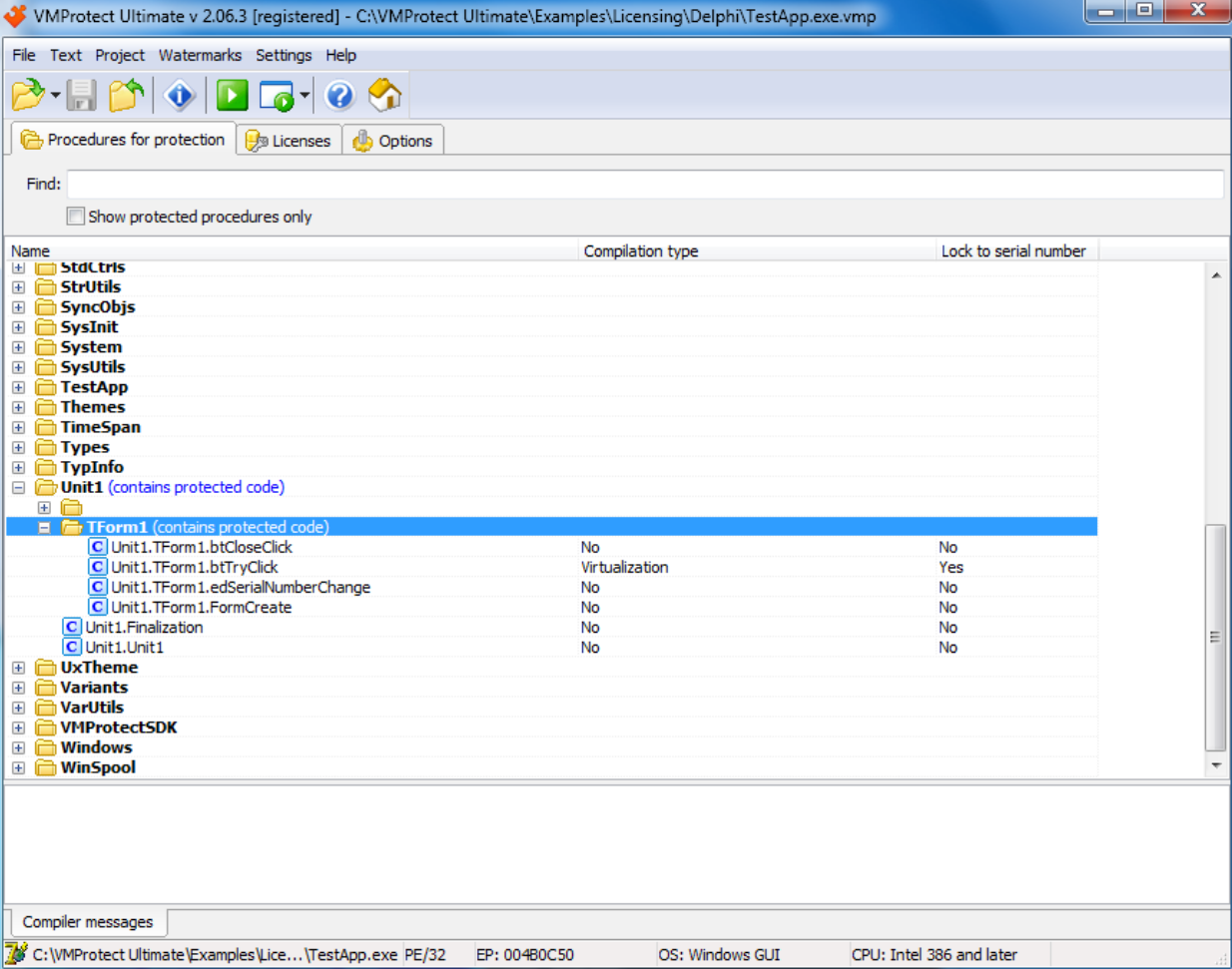

1. VMProtect提供的反调试选项

在VMProtect的保护设置界面中(或脚本语言配置中),反调试选项通常集中在以下几个模块:

Anti-Debugger

启用后会注入多个层级的调试检测函数,包括IsDebuggerPresent、CheckRemoteDebuggerPresent、NtQueryInformationProcess等;

Anti-Dump

防止程序运行时被内存转储(Dump),常与Scylla、PE-sieve等Dump工具对抗;

Virtual Machine Detection

可检测是否运行于虚拟环境中,如VMware、VirtualBox、Wine,降低静态分析工具的准确性;

Debugger Breakpoints Detection

检测硬件断点与调试器打的INT3指令点,并触发异常或程序崩溃;

Hardware Breakpoints Trap

陷阱设置,捕获异常调试操作时跳转到蜜罐函数或返回错误数据。

这些配置可以在VMProtect的GUI界面直接勾选,也可以在使用脚本(.vmp)加壳时通过如下语法配置:

提示:不同版本的VMProtect,其反调试模块可能默认开启部分基础保护,建议开发者在GUI中逐一检查并显式启用全部反调试策略。

2. 配置反调试的实战建议

对于高价值模块(如注册验证、激活系统),建议使用“反调试+虚拟化”双重保护;

将反调试逻辑嵌入主入口函数或构造函数中,尽早识别调试行为;

可定时在程序运行过程多次进行调试器扫描,增强对动态附加的监测能力;

为避免误报,反调试逻辑应避开可能由安全软件调用的正常API。

3. 破解者常用绕过手段

使用ScyllaHide插件隐藏调试器特征;

修改PEB!BeingDebugged、NtGlobalFlag标志位绕过基础检测;

Hook API实现“虚假返回值”;

拦截VMProtect壳中的调试陷阱并断点跳过。

因此,仅仅使用单一反调试API是远远不够的,VMProtect之所以强大,在于其多层级检测和流程干扰机制能有效阻碍以上破解手段。

二、VMProtect如何处理TLS回调

TLS(Thread Local Storage)回调是一种常见的程序初始化技巧,它在主程序执行前运行,通常被用于初始化线程环境、动态反调试检查,甚至用于隐藏恶意行为。对于加壳程序,如何保留TLS回调的完整性是影响壳保护质量的关键因素之一。

1. TLS回调的基本原理

在PE文件结构中,TLS回调地址表是定义在.tls节中的一组函数指针数组,这些函数会在以下阶段被调用:

程序主入口(main 或 WinMain)之前;

每当新线程创建时(若支持多线程);

DLL加载/卸载时(DLL_PROCESS_ATTACH / DETACH)。

对于开发者而言,可以利用TLS回调优先执行一些保护逻辑,比如设置硬件断点、修改PEB结构、隐藏断点信息等。

2. VMProtect对TLS的默认处理方式

在VMProtect对程序加壳过程中:

默认情况下,TLS节会被保留并复制到新壳体中;

若程序中存在TLS回调函数,VMProtect会尝试解析并保留执行流程;

但在某些极端配置(如使用最大压缩、无调试信息、强虚拟化)下,TLS表可能被重构或破坏,从而导致程序初始化顺序异常。

为避免这种情况发生,建议:

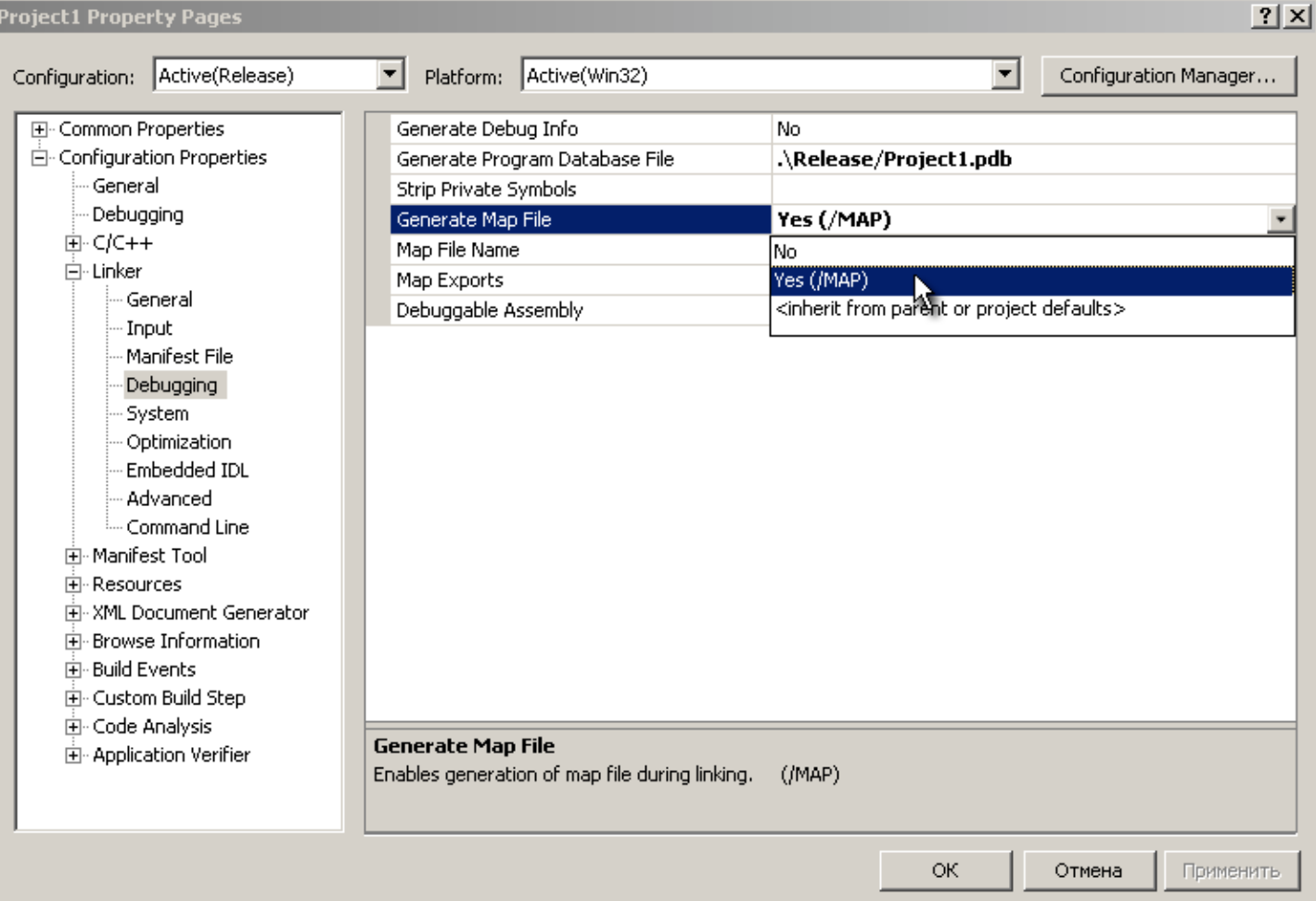

使用VMProtect专业版以上版本;

在壳配置中显式启用“保留TLS回调”选项;

将TLS回调函数所在模块排除虚拟化保护,仅做壳封装或轻量加密;

验证加壳前后TLS是否仍正常调用:可通过设置日志文件或内存输出判断。

3. 多模块程序的TLS兼容性问题

对于使用DLL或多个EXE模块的复杂系统:

每个模块的TLS回调逻辑应分别进行管理;

若通过VMProtect对DLL进行壳处理,请在入口点明确设置模块初始行为,否则容易导致TLS回调失效;

可使用工具如PE-bear、CFF Explorer、x64dbg附加验证TLS表是否保留。

4. 利用TLS增强防护策略

一些高级防护技巧会将TLS作为反调试入口,如:

利用TLS回调延迟加载主程序逻辑;

在TLS中动态判断PEB标志,检测调试器并终止;

配合VMProtect虚拟化后,实现壳中自我保护机制。

这种方式不仅增加分析门槛,还能让反调试更隐蔽、难以察觉。

三、如何验证VMProtect加壳后的反调试和TLS是否生效?

为了确保VMProtect的加壳结果达到预期,可以借助以下方法进行技术验证:

1. 检查反调试生效情况

使用x64dbg运行加壳程序,若启动即闪退,或调试器卡死,则可能反调试生效;

断点API IsDebuggerPresent、NtQueryInformationProcess,看是否返回异常值;

用ScyllaHide配合调试,尝试绕过壳体检测,检验反调试深度。

2. 验证TLS回调执行情况

在TLS回调中添加写文件操作(如写入c:\tls_check.txt),运行程序后查看是否生成;

使用PE-bear检查.tls节是否存在,并确认表项未被清空;

用调试器设置断点在TLS函数入口,运行后看是否触发;

若TLS回调功能在壳处理前后发生变化,说明配置不当或版本兼容问题,应调整壳策略。

总结

VMProtect如何设置反调试 VMProtect如何处理TLS回调不仅是软件加壳中的两个核心技术点,也是影响壳安全强度与兼容性稳定性的关键因素。合理设置反调试机制,可有效对抗大多数通用逆向工具;而正确处理TLS回调,则能在程序初始化阶段就建立防护屏障,增强代码执行隐蔽性。建议开发者在使用VMProtect时深入理解每一项功能的作用,并通过调试与测试不断优化壳体结构,实现安全性与稳定性的双赢。